2019/03/12 TCPWRAPPER实现安全控制

本文共 1593 字,大约阅读时间需要 5 分钟。

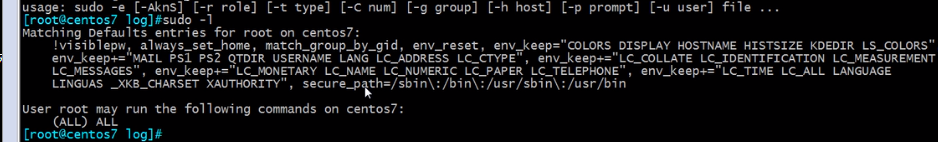

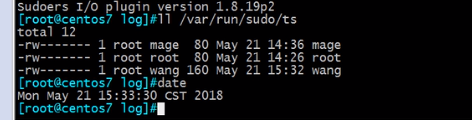

sudo -l 可以查看授权信息

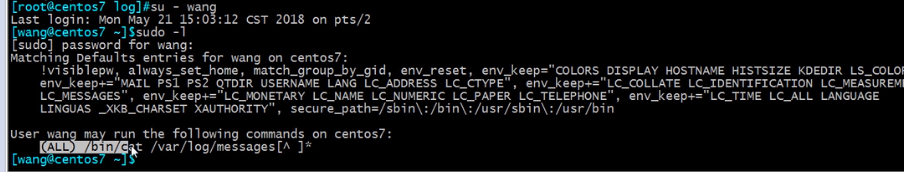

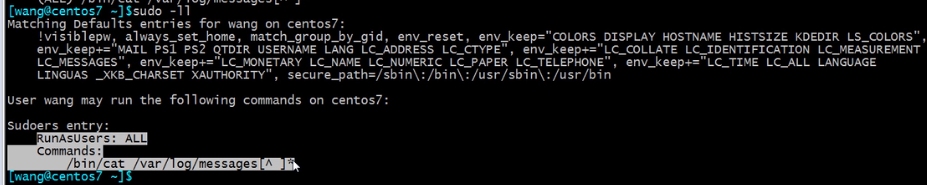

sudo -l 可以查看授权信息  切换到wang用户,看wang用户自己被授权了什么操作

切换到wang用户,看wang用户自己被授权了什么操作  可以敲ll

可以敲ll

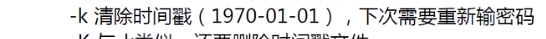

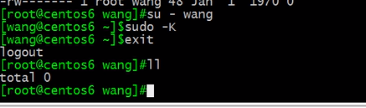

可以用wang用户登录,sudo -v 再延长5分钟有效期

可以用wang用户登录,sudo -v 再延长5分钟有效期

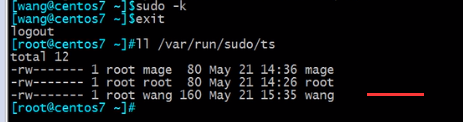

centos6 时间过期,回到了70年

centos6 时间过期,回到了70年  -K是吧文件都删除了

-K是吧文件都删除了

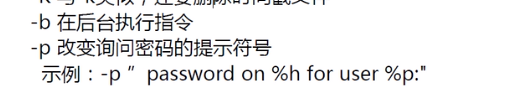

-b可以,如果打包文件时间过长可以进行后台执行,你接着干活 -p更改提示符的操作

-b可以,如果打包文件时间过长可以进行后台执行,你接着干活 -p更改提示符的操作

意义不是很大

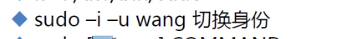

意义不是很大  wang用户授权了root,其他用户切换是不能切换到root的,依赖于授权

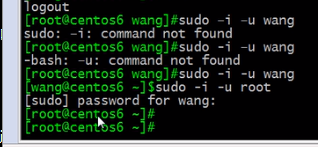

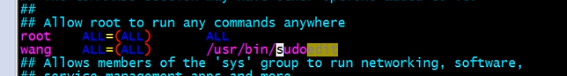

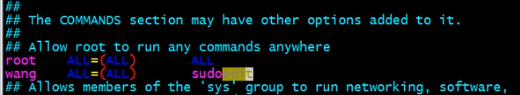

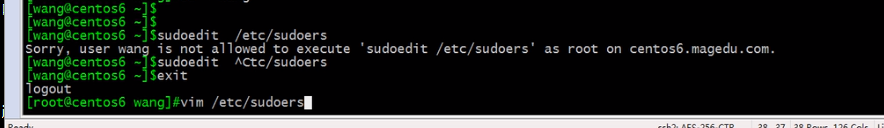

wang用户授权了root,其他用户切换是不能切换到root的,依赖于授权  sudoedit,特殊命了,可以授权一个用户执行这个操作

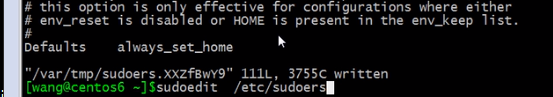

sudoedit,特殊命了,可以授权一个用户执行这个操作  不用写路径,直接修改sudoers ,意味着可以修改文件让自己的权限更大

不用写路径,直接修改sudoers ,意味着可以修改文件让自己的权限更大

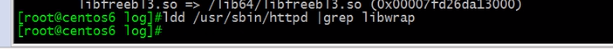

生产中是用sudo授权干事情的,一般不用root 可以查看调用的库文件,ldd

生产中是用sudo授权干事情的,一般不用root 可以查看调用的库文件,ldd

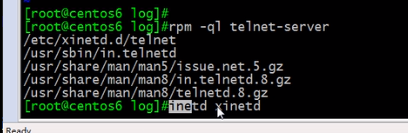

如果是用libwrap库开发的软件就可以控制tcp谁能访问谁不能访问

如果是用libwrap库开发的软件就可以控制tcp谁能访问谁不能访问  httpd没有用libwrap库就不能用tcp_wrappers控制

httpd没有用libwrap库就不能用tcp_wrappers控制

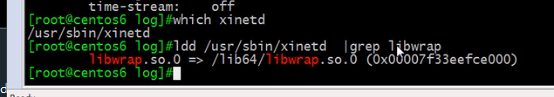

如果xinetd调用libweap库,非独立服务就能通过tcp_wrappers管理

如果xinetd调用libweap库,非独立服务就能通过tcp_wrappers管理

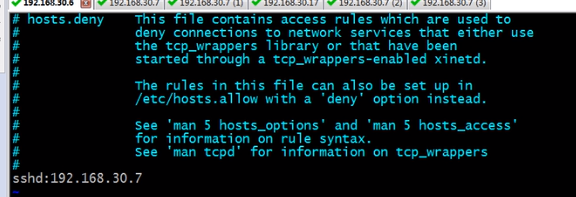

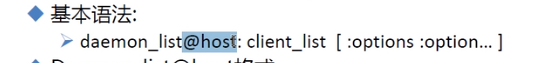

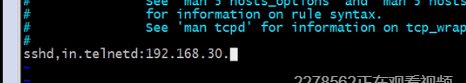

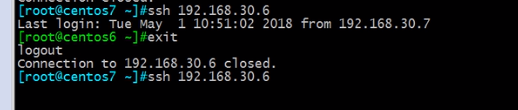

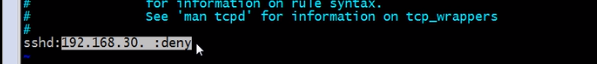

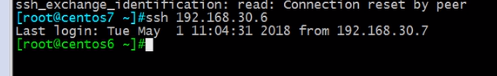

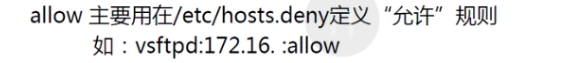

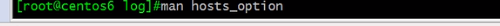

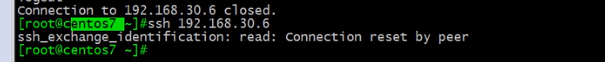

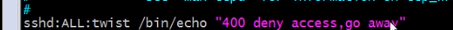

access rules 访问规则 拒绝30。7机器用ssh链接 这个文件写完自动生效

access rules 访问规则 拒绝30。7机器用ssh链接 这个文件写完自动生效 sshd是进程名 /bin/sshd

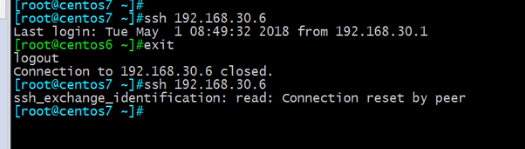

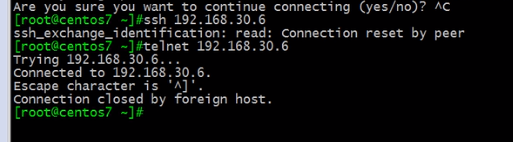

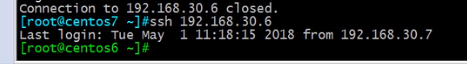

访问不了

访问不了

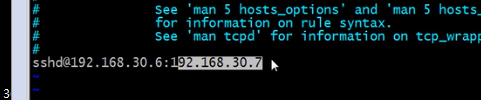

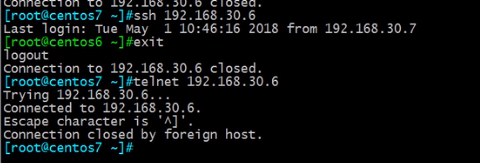

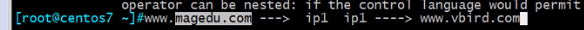

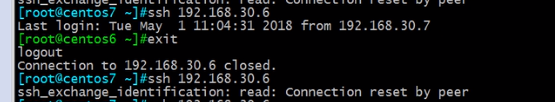

sshd:192.168.30.7默认是所有ip地址都不能链接 sshd@192.168.30.6:192.168.30.7在192.168.30.6的服务是拒绝的,但是170.20.是不拒绝的

sshd:192.168.30.7默认是所有ip地址都不能链接 sshd@192.168.30.6:192.168.30.7在192.168.30.6的服务是拒绝的,但是170.20.是不拒绝的

黑白名单都有,那么哪个生效,白名单优先级高

黑白名单都有,那么哪个生效,白名单优先级高  、 如果黑白名单都不满足,那就默认允许

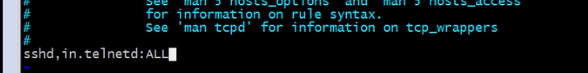

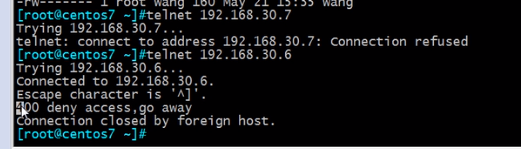

、 如果黑白名单都不满足,那就默认允许  想要telnet服务也要30.7不能访问

想要telnet服务也要30.7不能访问

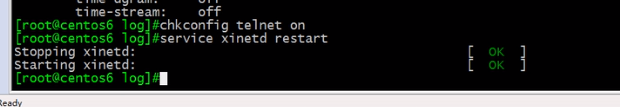

telnet服务改成on chkconfig --list

telnet服务改成on chkconfig --list  把守护进程重启,23断开打开

把守护进程重启,23断开打开  telnet不允许访问

telnet不允许访问

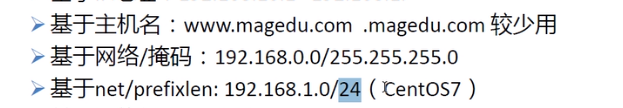

192.168.1打头的ip(网段

192.168.1打头的ip(网段

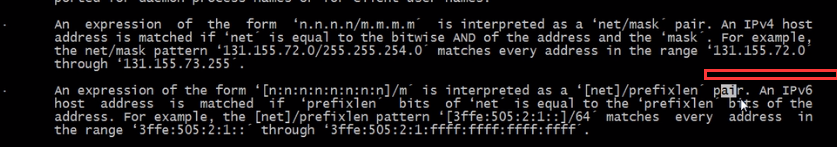

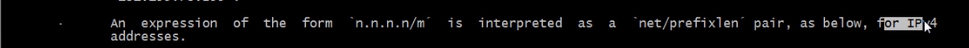

cid表示法,centos6不支持,支持支centos7 域名要反向解析,不实用

cid表示法,centos6不支持,支持支centos7 域名要反向解析,不实用

centos6 的cid支持ipv6,不支持ipv4 centos7上如下图支持新格式

centos6 的cid支持ipv6,不支持ipv4 centos7上如下图支持新格式  所有主机都不能访问ssh和telnet

所有主机都不能访问ssh和telnet

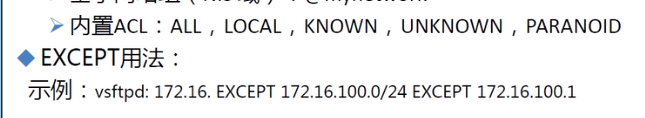

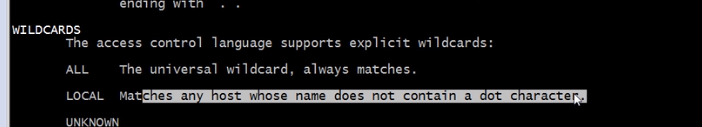

local本地网络,匹配任何主机名,但是没有点

local本地网络,匹配任何主机名,但是没有点

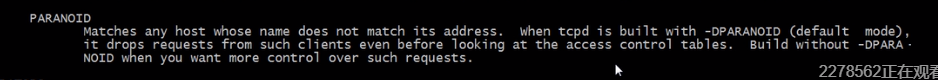

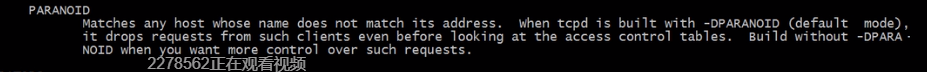

反向解析不对应

反向解析不对应  正向解析和反向解析对比不上,就叫paranoid

正向解析和反向解析对比不上,就叫paranoid

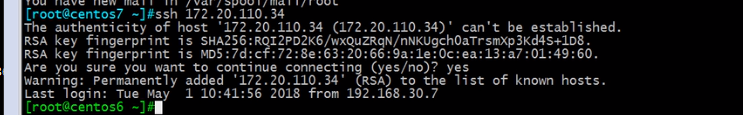

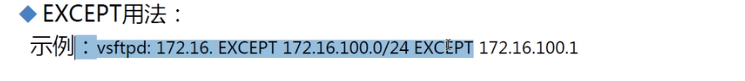

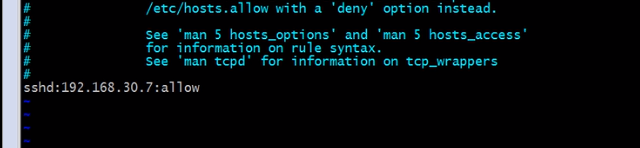

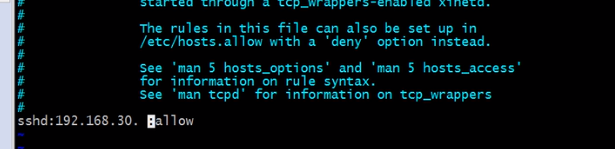

实现192.168.30这个网段的主机可以访问centos6 ,除了这个机器不行,放入ALLOw

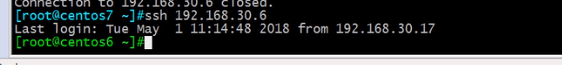

能连接上

能连接上  是因为allow文件里没有,那就去找到deny,deny文件没有写入拒绝,就能链接上

是因为allow文件里没有,那就去找到deny,deny文件没有写入拒绝,就能链接上  现在就是没有明确允许,到这里就都是拒绝访问的

现在就是没有明确允许,到这里就都是拒绝访问的

在allow里加deny

在allow里加deny

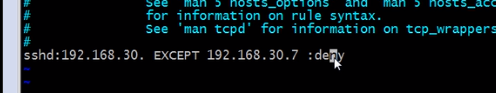

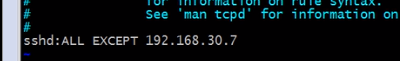

30.7 可以访问,其他访问部了,30网段除了30.7主机都被拒绝

30.7 可以访问,其他访问部了,30网段除了30.7主机都被拒绝  但如果在deny加上ALL。30.7就被拒绝访问了

但如果在deny加上ALL。30.7就被拒绝访问了

deny修改为

deny修改为

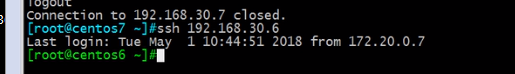

7上可以

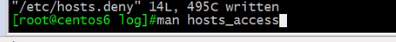

7上可以  17 不可以,deny里,allow是无效 查看帮助,allow在deny里是否无效,无效

17 不可以,deny里,allow是无效 查看帮助,allow在deny里是否无效,无效  在deny里修改这样,30的网段都是允许链接的

在deny里修改这样,30的网段都是允许链接的

30.7可以链接,其他都是拒绝 ,在deny里写成这样

30.7可以链接,其他都是拒绝 ,在deny里写成这样  在17上连接就不行

在17上连接就不行

都不被允许,就是允许了

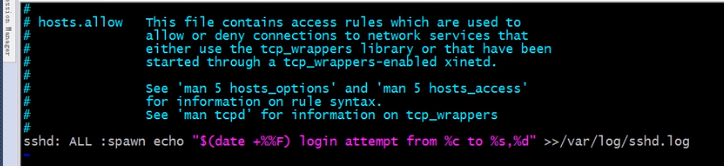

都不被允许,就是允许了  可以有人ssh链接我,我就触发一个日志记录 查看帮助的适合,有变量的使用

可以有人ssh链接我,我就触发一个日志记录 查看帮助的适合,有变量的使用

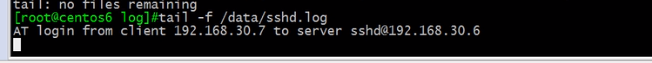

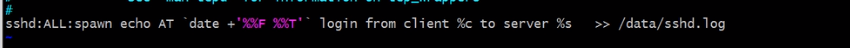

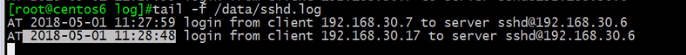

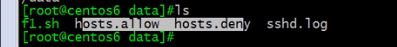

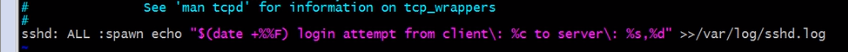

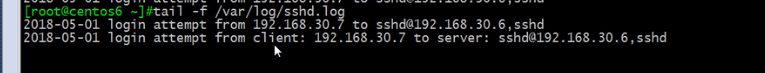

ssh登录的信息用变量存到日志里

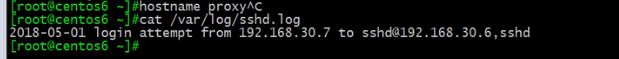

ssh登录的信息用变量存到日志里  访问触发生成

访问触发生成  没有时间,需要这写

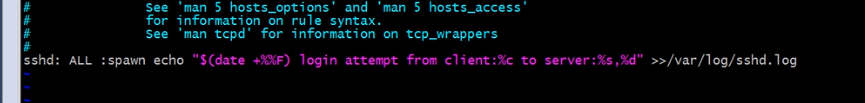

没有时间,需要这写  应该追加

应该追加

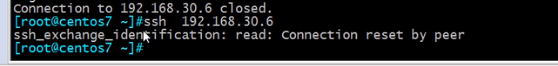

用指定的命令替代当前服务,原来的服务就部提供服务了 当有个用户尝试访问我的适合,用命令替换它

用指定的命令替代当前服务,原来的服务就部提供服务了 当有个用户尝试访问我的适合,用命令替换它  ssh想要显示就需要加V

ssh想要显示就需要加V  如果是telnet就能显示

如果是telnet就能显示

centos7上没有这个服务调用libwarp库,意味tcp,warp管不住了 生产中很容易造成自己也登录不上,可以先做测试 写错了有可能自己链接不上了

centos7上没有这个服务调用libwarp库,意味tcp,warp管不住了 生产中很容易造成自己也登录不上,可以先做测试 写错了有可能自己链接不上了

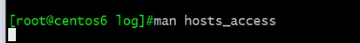

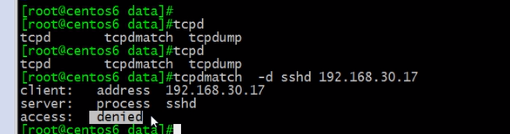

deny是all allow文件是空 -d指明从哪个客户端访问是拒绝的

deny是all allow文件是空 -d指明从哪个客户端访问是拒绝的  测试就会读取当前目录下的两个文件

测试就会读取当前目录下的两个文件

加个冒号

加个冒号

加:号可以加但是要:转义

加:号可以加但是要:转义  就可以了

就可以了

转载地址:http://tzkgn.baihongyu.com/

你可能感兴趣的文章

为什么曾经优秀的人突然变得平庸?

查看>>

.NET 5 中的隐藏特性

查看>>

.NET5都来了,你还不知道怎么部署到linux?最全部署方案,总有一款适合你

查看>>

我画着图,FluentAPI 她自己就生成了

查看>>

BenchmarkDotNet v0.12x新增功能

查看>>

使用 .NET 5 体验大数据和机器学习

查看>>

C# 中的数字分隔符 _

查看>>

使用 docker 构建分布式调用链跟踪框架skywalking

查看>>

Github Actions 中 Service Container 的使用

查看>>

别在.NET死忠粉面前黑.NET5,它未来可期!

查看>>

Winform 进度条弹窗和任务控制

查看>>

部署Dotnet Core应用到Kubernetes(二)

查看>>

持续交付二:为什么需要多个环境

查看>>

FreeSql接入CAP的实践

查看>>

浅析 EF Core 5 中的 DbContextFactory

查看>>

听说容器正在吃掉整个软件世界?

查看>>

真实经历:整整一年了,他是这样从程序员转型做产品经理的

查看>>

netcore一键部署到linux服务器以服务方式后台运行

查看>>

还在犹豫是否迁移.NET5?这几个项目已经上线了!

查看>>

被 C# 的 ThreadStatic 标记的静态变量,都存放在哪里了?

查看>>